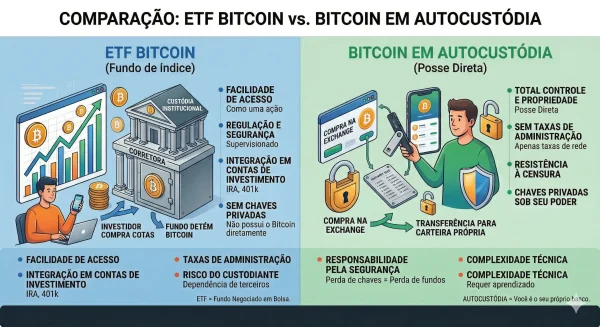

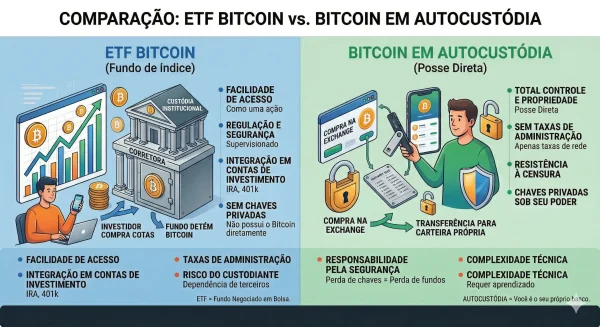

ETF de Bitcoin Não é Bitcoin: Por Que Autocustódia é a Única Forma de Ter Soberania Sobre Seus Ativos

Opinião Bitcoin Publicado em 8 de Abril de 2026 · Tempo de leitura: 10 min Hoje, 8 de abril de 2026, o Morgan Stanley lançou o MSBT — o primeiro

A Drift Protocol era a maior exchange descentralizada de futuros perpétuos na Solana, com mais de US$ 550 milhões em TVL (Total Value Locked). Permitia trading alavancado, staking de SOL, estratégias delta-neutras e vaults de rendimento — tudo on-chain, sem intermediário centralizado.

Em 1 de abril de 2026, atacantes executaram um exploit que drenou ~US$ 285 milhões dos vaults principais do protocolo — JLP Delta Neutral, SOL Super Staking e BTC Super Staking — em aproximadamente 12 minutos.

O ataque não explorou um bug de código. Foi uma operação de inteligência que combinou engenharia social, token falso, manipulação de oráculos e uma funcionalidade legítima da Solana (durable nonces) para contornar todas as proteções do protocolo.

Atacante saca 10 ETH do Tornado Cash (Ethereum) e começa a financiar a infraestrutura do ataque. Horários on-chain coincidem com horário de trabalho em Pyongyang.

Atacante cria o token falso CarbonVote (CVT) e injeta liquidez mínima (~US$ 500). Inicia wash trading para inflar artificialmente o preço do token nos agregadores de preço.

Engenharia social sobre signatários do multisig da Drift. O Security Council é migrado para configuração 2/5 sem timelock — removendo a última linha de defesa.

Atacante obtém pré-assinaturas dos signatários do multisig usando durable nonces da Solana — transações assinadas que ficam “dormentes” até serem executadas.

Analistas on-chain (Lookonchain, PeckShield) detectam movimentações suspeitas. Mais de US$ 250 milhões saem dos vaults da Drift para um wallet desconhecido.

Drift publica no X: “Estamos observando atividade incomum. Não depositem fundos. Isto não é uma piada de 1º de abril.“

Atacante converte tokens roubados em USDC via Jupiter (Solana), faz bridge para Ethereum via CCTP da Circle, e troca por ETH. Parte dos fundos passa por exchanges centralizadas.

Drift confirma o exploit, suspende operações. Elliptic e TRM Labs atribuem o ataque a hackers norte-coreanos. Mais de 20 protocolos Solana com exposição à Drift são afetados.

O exploit combinou três vetores de ataque encadeados — nenhum deles era um bug de código:

O atacante criou o token CarbonVote (CVT) com custo mínimo (~US$ 500) e usou wash trading para inflar seu preço nos agregadores. Os oráculos de preço da Drift trataram o CVT como colateral legítimo valendo centenas de milhões.

Os signatários do Security Council da Drift foram alvos de engenharia social sofisticada. O atacante conseguiu que pré-assinassem transações administrativas usando durable nonces — uma funcionalidade legítima da Solana que permite assinar transações “para execução futura”. As assinaturas ficaram dormentes até 1 de abril.

Semanas antes do ataque, o multisig do Security Council foi migrado para configuração 2/5 (apenas 2 de 5 assinaturas necessárias) sem timelock. Isso significava que as transações administrativas podiam ser executadas instantaneamente, sem período de espera que permitisse detecção pela comunidade.

As firmas de inteligência blockchain Elliptic e TRM Labs atribuíram o ataque a hackers norte-coreanos vinculados ao estado, citando:

O governo dos EUA vincula essas operações ao financiamento do programa de armas nucleares da Coreia do Norte. A Elliptic rastreou mais de US$ 300 milhões roubados só no primeiro trimestre de 2026.

Esta é a distinção mais importante que todo investidor DeFi precisa entender:

| Cenário | Hardware wallet protege? | Por quê |

|---|---|---|

| Fundos na sua wallet (autocustódia) | Sim | Chaves privadas offline, no Secure Element. Atacante não acessa sem o dispositivo físico |

| Fundos depositados em protocolo DeFi (vault, pool, staking) | Não | Fundos estão sob custódia do smart contract. Se o protocolo é hackeado, os fundos são drenados — sua wallet não pode impedir |

| Assinatura de transação maliciosa | Parcial | Com Clear Signing, você vê o que está aprovando na tela do dispositivo. Mas se o protocolo em si for comprometido depois, a transação original era legítima |

Entenda riscos, proteja seus ativos em autocustódia e invista com confiança. Cursos e ferramentas na KriptoBR.

Curso DeFi → Hardware Wallets →

Opinião Bitcoin Publicado em 8 de Abril de 2026 · Tempo de leitura: 10 min Hoje, 8 de abril de 2026, o Morgan Stanley lançou o MSBT — o primeiro

Alerta de Segurança DeFi Publicado em 8 de Abril de 2026 · Tempo de leitura: 11 min Em 1 de abril de 2026, a Drift Protocol — a maior exchange

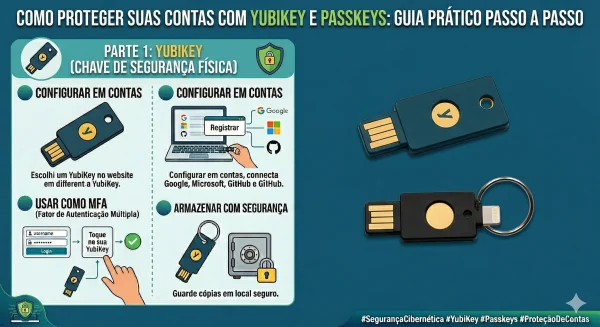

Tutorial Yubico Publicado em 9 de Abril de 2026 · Tempo de leitura: 10 min Comprou uma YubiKey e quer configurar? Este é o guia prático. Sem teoria — vamos

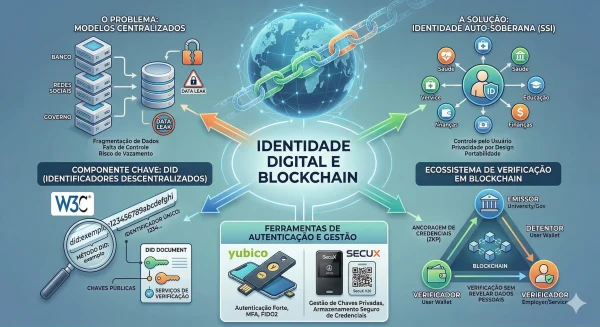

Educacional Segurança Publicado em 9 de Abril de 2026 · Tempo de leitura: 11 min Sua identidade digital está espalhada por centenas de servidores que você não controla. Cada login,

2025 ©KriptoBR CNPJ 37.992.766/0001-00.

Produzido por: Agência Carti

Adicione uma camiseta no carrinho para liberar o desconto.

Depois aplique o cupom CAMISETAGRÁTIS no checkout.

Ganhe até R$ 79,90 OFF em compras acima de R$ 799.