Passkey é a Nova Hardware Wallet? A Verdade Técnica que o Marketing Não Te Conta

A Picnic anunciou que passkey substitui cold wallet. É verdade? Análise técnica completa: iCloud, trusted display, recuperação por e-mail e mais.

Eu perdi em torno de US $ 100.000 na última quarta-feira. Meu saldo evaporou ao longo de 24 horas em um “ataque de porta SIM” que drenou minha conta Coinbase. Já se passaram quatro dias desde o incidente e eu fui estripado. Eu tenho zero apetite; meu sono é inquieto; Estou inundada de sentimentos de ansiedade, remorso e constrangimento.

Esta foi a lição mais cara da minha vida e quero compartilhar minha experiência + lições aprendidas com o maior número de pessoas possível. Meu objetivo é aumentar a conscientização sobre esses tipos de ataques e motivá- lo a aumentar a segurança de sua identidade on-line.

Isso ainda é muito cru (eu nem contei para minha família ainda); Por favor, reserve o julgamento em relação às práticas ingênuas de segurança estabelecidas neste post.

Detalhes do ataque

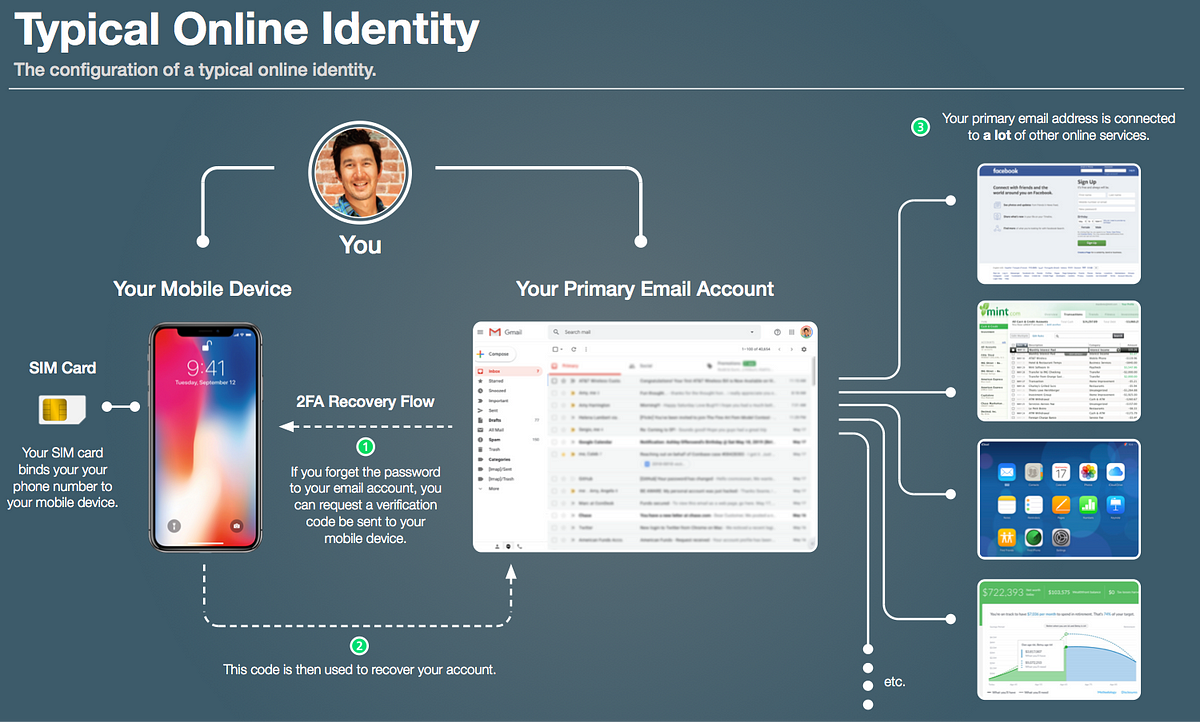

Você pode estar se perguntando, o que exatamente é um “ataque de porta SIM”? Para descrever o ataque, vamos examinar uma identidade online típica. O diagrama abaixo deve parecer familiar para a maioria das pessoas.

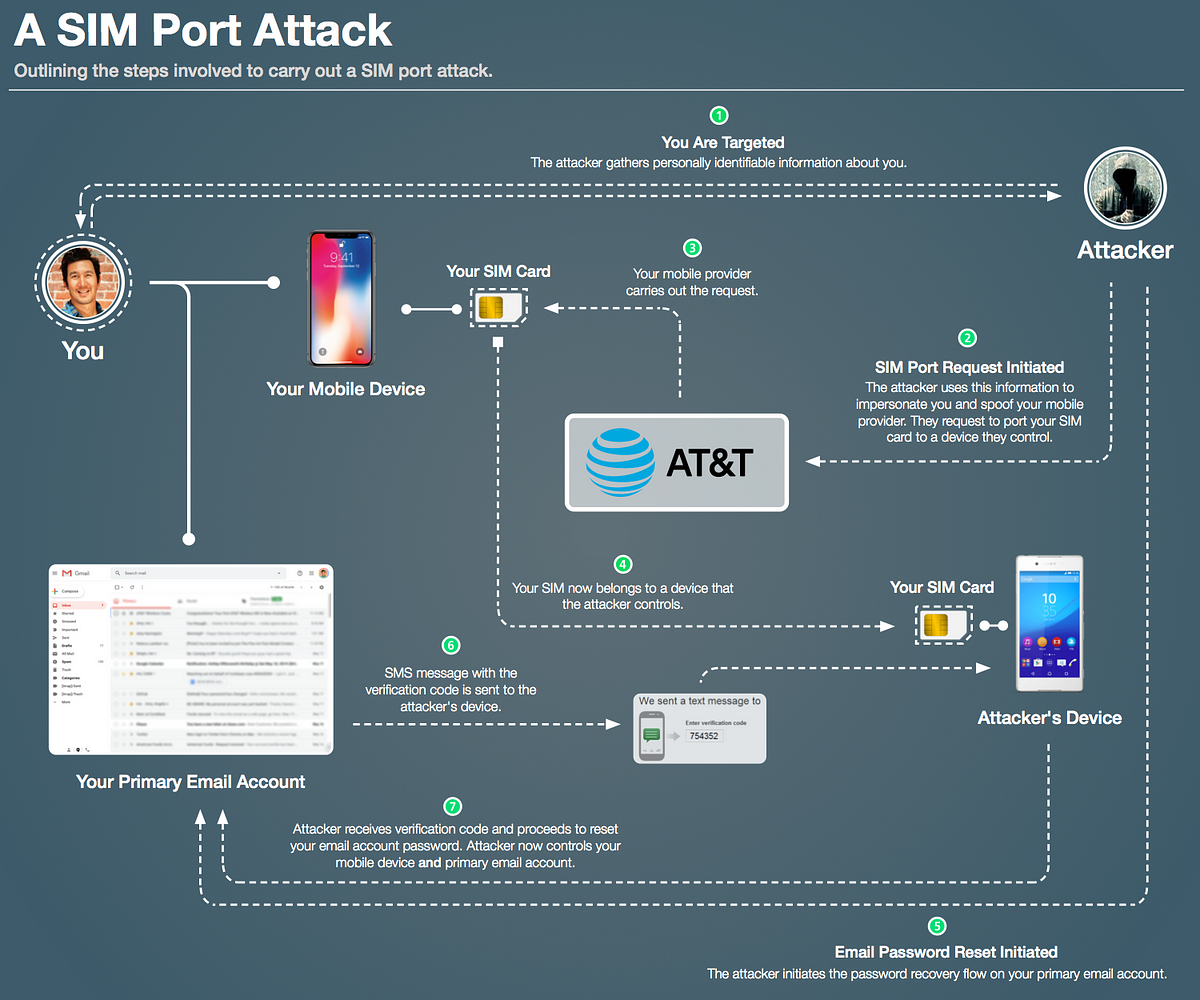

Um “ataque de porta SIM”, no entanto, é uma porta maliciosa executada por uma fonte não autorizada – o invasor. O atacante transporta seu cartão SIM para um celular que eles controlam. O invasor inicia o fluxo de redefinição de senha em sua conta de email. Um código de verificação é enviado do seu provedor de e-mail para o seu número de telefone – que é interceptado pelo invasor, pois agora ele controla seu cartão SIM. O diagrama abaixo descreve o ataque passo a passo.

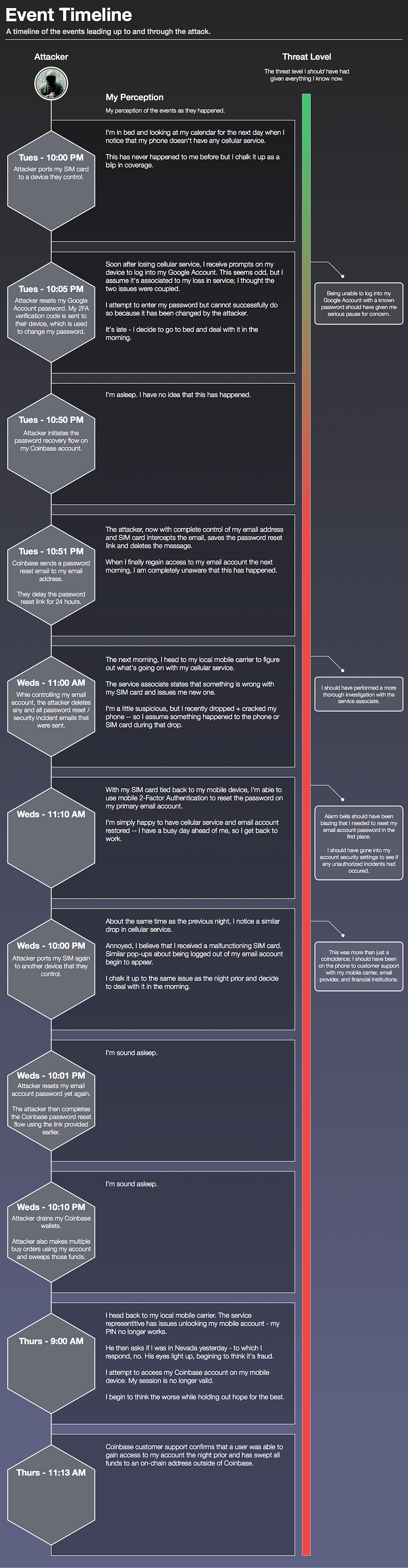

Com uma compreensão melhor de como esse ataque é realizado e o escopo do que está em jogo, vamos mergulhar na linha do tempo desse ataque específico. Quero ilustrar como o ataque foi executado, como vivenciei esses eventos e o que você pode fazer de maneira diferente para se proteger caso sinta sintomas semelhantes.

O que eu experienciei: Os eventos como experientes do meu ponto de vista – se você encontrar algo semelhante, estes são indicadores claros de que você provavelmente está sob ataque.

O que o invasor estava fazendo: as táticas subjacentes que o hacker usou para entrar na minha conta da Coinbase.

Meu nível de ameaça percebido: o nível de ameaça que atribuí a esses eventos enquanto eles estavam acontecendo.

O nível de ameaça que eu deveria ter tido: em retrospectiva, o nível de ameaça que eu gostaria de ter tido quando esses eventos se desdobraram.

Essa foi a lição mais cara da minha vida. Perdi uma porcentagem significativa do patrimônio líquido em um período de 24 horas; irreversivelmente. Abaixo estão alguns conselhos que eu gostaria de encorajar os outros a usar para se protegerem melhor:

Use uma carteira de hardware para proteger o seu criptografia: Mova sua criptografia para uma carteira de hardware/armazenamento offline /carteira multi-sig sempre que você não estiver transacionando. Não deixe suas preciosas moedas em corretoras (exchanges) ou entradas de autorização. Eu tratei Coinbase como uma conta bancária e você tem absolutamente recurso zero no caso de um ataque. Eu conhecia os riscos melhor do que a maioria, mas nunca pensei que algo assim pudesse acontecer comigo. Lamento intensamente não tomar medidas de segurança mais fortes com minhas cripto.

O 2FA com base em SMS não é suficiente: Independentemente dos ativos e/ou identidades que você está tentando proteger on-line, atualize para segurança baseada em hardware (isto é: algo físico que um invasor teria que obter fisicamente para executar um ataque). Embora o oogle Authenticator e o Authy possam transformar seu dispositivo móvel em uma segurança baseada em hardware, eu aconselho ir um passo além. Pegue um YubiKey que você controle fisicamente e não pode ser falsificado.

Reduza a sua exposição on-line: Reduza o desejo de compartilhar informações pessoalmente identificáveis (data de nascimento, localização, fotos com dados de geolocalização embutidos, etc.) on-line. Todos esses dados quase disponíveis publicamente podem ser usados contra você no caso de um ataque.

Google Voice 2FA: em alguns casos, um serviço on-line não suportará 2FAs baseados em hardware (eles dependem de 2FAs baseados em SMS mais fracos). Nesses casos, talvez seja melhor criar um número de telefone do Google Voice (que não pode ser portado pelo SIM) e usá-lo com seu número de recuperação do 2-Factor Auth.

Criar um endereço de e-mail secundário: em vez de vincular tudo a um único endereço de e-mail, crie um endereço secundário para suas identidades on-line críticas (contas bancárias, contas de redes sociais, exchanges de cripto etc.). Não use este endereço de e-mail para mais nada e mantenha-o privado. Faça o backup desse endereço com alguma forma de 2FA baseado em hardware.

Gerenciador de senhas offline: Use um gerenciador de senhas para suas senhas. Melhor ainda, use um gerenciador de senhas off-line como o Armazenamento de senhas. lrvick tem uma excelente tabela comparativa de vários gerenciadores de senhas , bem como uma recomendação para os mais tecnicamente inclinados.

Dadas as minhas práticas de segurança ingênuas, eu provavelmente merecia ser hackeado – eu entendo. Não faz doer menos e julgar diminui o impulso desta história, que é:

Eu não consigo parar de pensar nas coisas pequenas e fáceis que eu poderia ter feito para me proteger ao longo do caminho. Meus pensamentos estão obscurecidos com o que é e com linhas de tempo alternativas.

No entanto, esses pensamentos são justapostos com dois sentimentos predominantes – preguiça e viés de sobrevivência. Eu nunca levei minha segurança on-line tão a sério porque nunca havia experimentado um ataque. E enquanto eu entendia meu perfil de risco, eu estava simplesmente com preguiça de proteger meus ativos com o rigor que eles mereciam.

Eu recomendo que você aprenda com esses erros, pois sábio é quem aprende com erros alheios.

Fonte: https://medium.com/coinmonks/the-most-expensive-lesson-of-my-life-details-of-sim-port-hack-35de11517124?sk=4c29b27bacb2eff038ec8fe4d40cd615

A Picnic anunciou que passkey substitui cold wallet. É verdade? Análise técnica completa: iCloud, trusted display, recuperação por e-mail e mais.

🚨 Análise de Segurança DeFi Publicado em 20 de abril de 2026 · Tempo de leitura: 12 min · Análise com contribuição de Caio Garé, professor do Curso DeFi do

Guia Completo Bitcoin Publicado em 10 de Abril de 2026 · Tempo de leitura: 20 min · Atualizado regularmente O Bitcoin foi criado para ser dinheiro eletrônico peer-to-peer — mas

⚠️ Alerta de Segurança Publicado em 17 de abril de 2026 · Atualizado em abril de 2026 · Tempo de leitura: 7 min Um pesquisador de segurança brasileiro comprou o

2025 ©KriptoBR CNPJ 37.992.766/0001-00.

Produzido por: Agência Carti